IAM e la gestione degli incidenti di sicurezza

- Il ruolo dei sistemi IAM negli incidenti di sicurezza informatica

- Perché l’IAM è un elemento chiave nella risposta agli incidenti informatici

- Processo IAM nella gestione di un incidente di cybersecurity

- Strumenti e tecnologie in ambito IAM per gli incidenti di cybersecurity

- Yookey: la risposta IAM alle sfide di sicurezza

Il ruolo dei sistemi IAM negli incidenti di sicurezza informatica

Nell’ambito della gestione degli incidenti, l’IAM applica i processi di gestione delle identità e degli accessi per supportare efficacemente le attività di risposta agli incidenti di sicurezza informatica.

In presenza di un incidente informatico, i sistemi IAM si concentrano in particolare sulla gestione e messa in sicurezza delle identità digitali compromesse. Il loro ruolo è fondamentale per limitare l’impatto dell’evento e prevenire ulteriori conseguenze o escalation della violazione.

Si tratta di un approccio strutturato che sfrutta le funzionalità proprie dell’IAM per intervenire in modo rapido ed efficace di fronte a segnali di compromissione, come comportamenti anomali o accessi non autorizzati, riducendo il rischio attraverso il controllo immediato di credenziali, privilegi e autorizzazioni degli utenti.

Perché l’IAM è un elemento chiave nella risposta agli incidenti informatici

Un sistema IAM assume un ruolo strategico nella gestione degli incidenti di sicurezza perché assicura piena visibilità e controllo sugli accessi. Consente infatti di monitorare in modo puntuale chi accede a quali risorse, garantendo tracciabilità e responsabilità (accountability).

In caso di attacco, permette di intervenire tempestivamente revocando o limitando gli accessi compromessi, riducendo il rischio di movimenti laterali da parte degli attaccanti all’interno dell’infrastruttura.

La centralizzazione delle identità digitali rappresenta un ulteriore vantaggio: facilita l’individuazione rapida di anomalie e violazioni, oltre a supportare gli obblighi di conformità normativa, come quelli previsti dalla direttiva NIS2 e dal GDPR, grazie a funzionalità di audit, tracciamento e analisi forense.

Ready-Made Templates

Sei in cerca di un Sistema IAM?Visita il sito di Yookey per scoprire le soluzioni disponibili

Processo IAM nella gestione di un incidente di cybersecurity

Quando viene accertata la compromissione di un account, la risposta basata sull’IAM si articola in quattro fasi fondamentali, finalizzate a contenere il rischio e ripristinare la sicurezza.

- Isolamento e contenimento

La priorità è limitare immediatamente l’impatto dell’incidente. Questo avviene attraverso la disabilitazione dell’account sospetto, la revoca delle sessioni attive e il blocco degli accessi provenienti da indirizzi IP o dispositivi non riconosciuti, prevenendo ulteriori utilizzi impropri. - Analisi e identificazione

Si procede con l’esame approfondito dei log di accesso e delle attività registrate per ricostruire la dinamica dell’attacco,ad esempio tentativi di phishing, e individuare eventuali movimenti laterali all’interno dell’infrastruttura. - Ripristino e mitigazione

Una volta compresa la causa, si interviene per ristabilire condizioni di sicurezza adeguate: reset delle credenziali, revisione dei privilegi assegnati per eliminare eventuali eccessi di autorizzazione e attivazione dell’autenticazione a più fattori (MFA) per rafforzare la protezione dell’account. - Monitoraggio e prevenzione

Infine, si implementano misure preventive per ridurre il rischio di recidive. Tra queste rientrano l’attivazione di alert automatici per comportamenti anomali, l’aggiornamento delle policy di sicurezza e la formazione dell’utente sui principali vettori di minaccia.

Strumenti e tecnologie in ambito IAM per gli incidenti di Cybersecurity

Un’efficace strategia di gestione si fonda su un insieme integrato di tecnologie in grado di prevenire, rilevare e contenere le minacce in modo tempestivo.

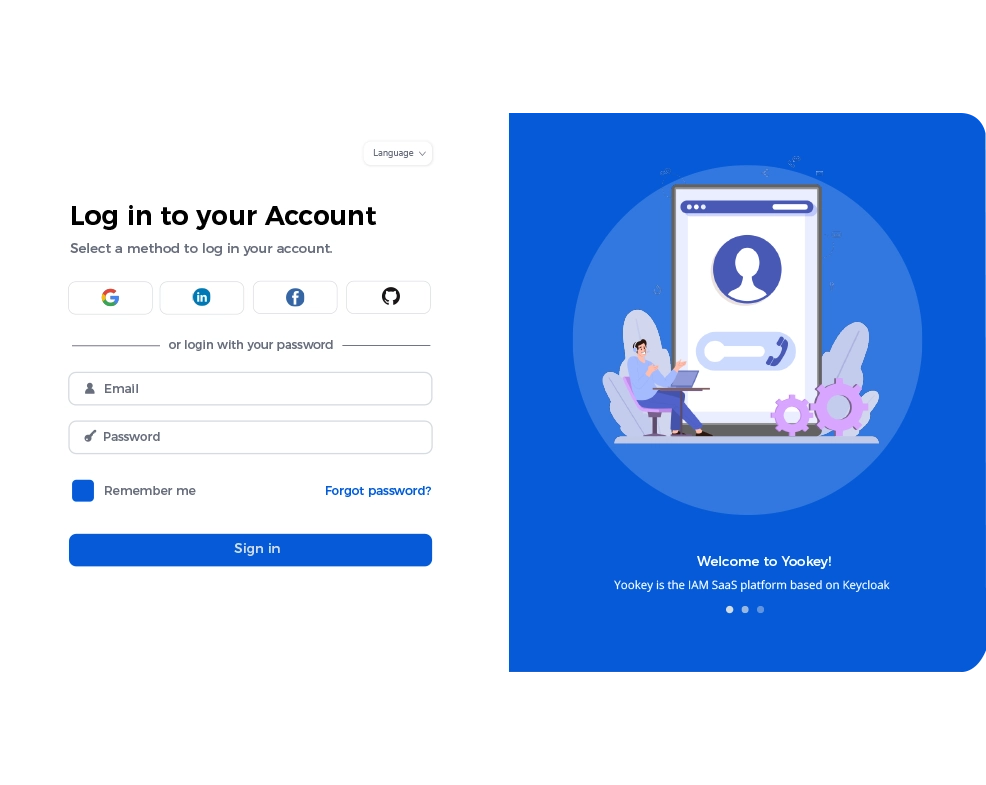

Tra le misure preventive più rilevanti rientrano l’autenticazione a più fattori (MFA) e il Single Sign-On (SSO), strumenti che riducono significativamente la superficie di attacco associata all’uso esclusivo delle password, rafforzando il controllo sugli accessi.

A livello di orchestrazione e risposta, l’IAM si integra con piattaforme di monitoraggio e automazione quali:

- i sistemi SIEM, che consentono la raccolta e la correlazione avanzata dei log di sicurezza;

- le soluzioni SOAR, che permettono di automatizzare azioni correttive, come il blocco immediato di un account compromesso.

Infine, le piattaforme di Identity Governance (IGA) completano l’ecosistema tecnologico, supportando la revisione periodica degli accessi e la revoca tempestiva dei privilegi obsoleti o eccessivi, riducendo il rischio derivante da autorizzazioni non più necessarie.

Yookey: la risposta IAM alle sfide di sicurezza

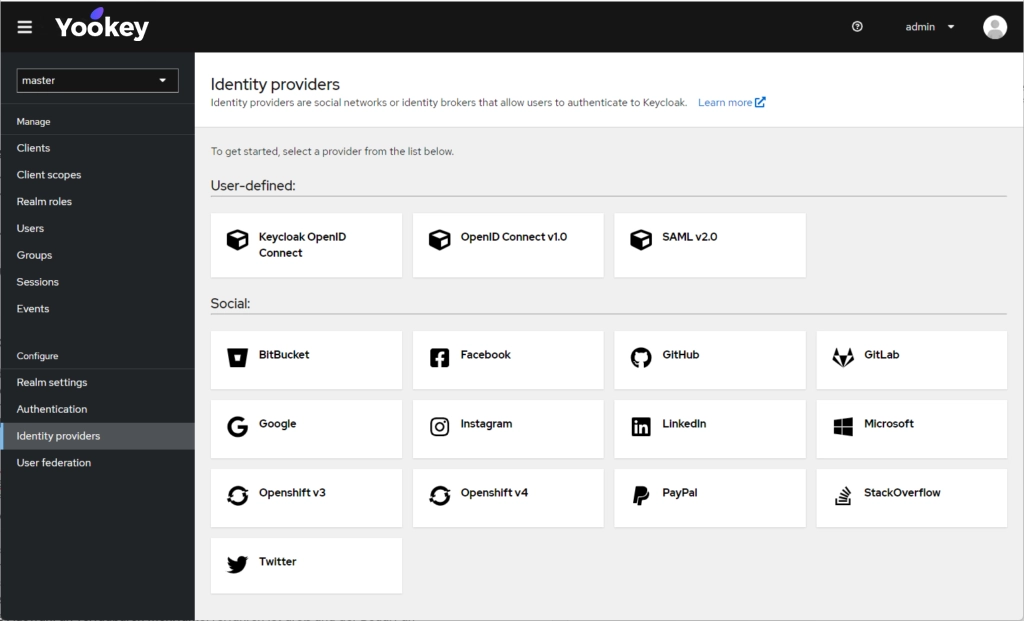

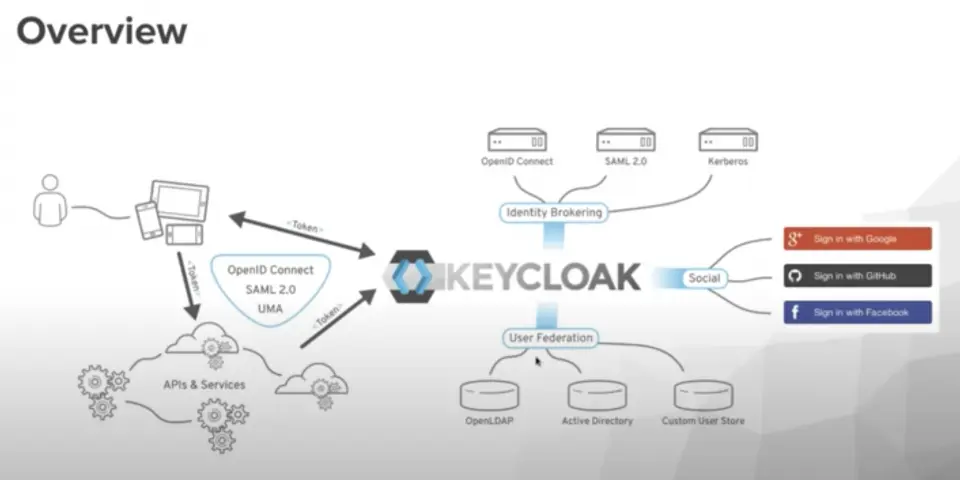

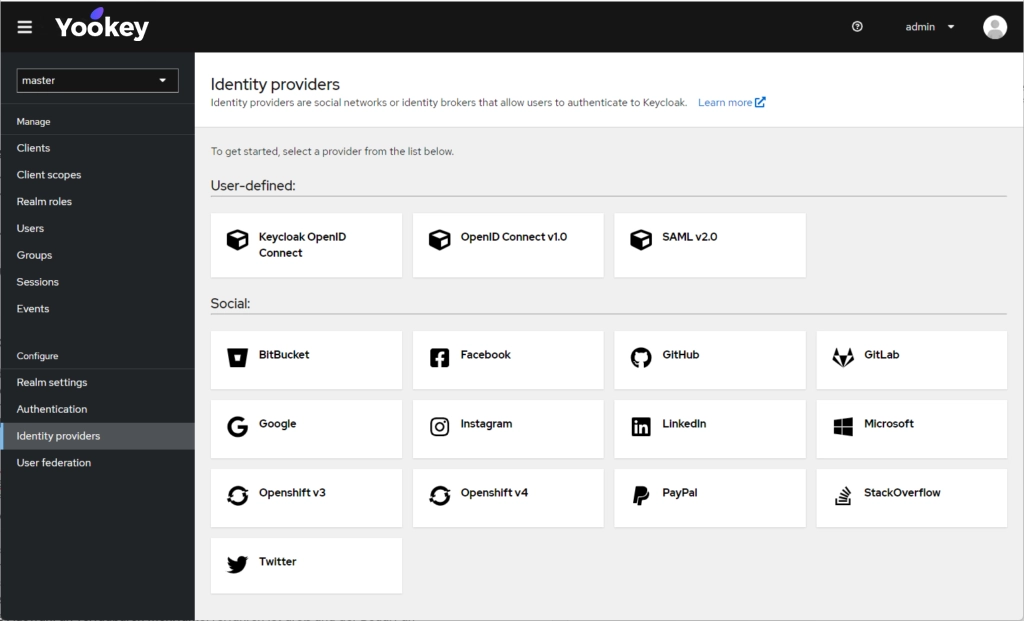

Yookey è una soluzione SaaS (Software as a Service) di Keycloak. La piattaforma gestisce centralmente il Single Sign-On (SSO), l’integrazione con LDAP/Active Directory e supporta i protocolli standard come SAML e OpenID Connect.

Per quanto riguarda gli strumenti di recovery e sicurezza, Yookey offre:

• Gestione delle Sessioni: Consente agli amministratori di intervenire direttamente sulle sessioni utente, uno strumento fondamentale in fase di incidente per revocare accessi attivi.

• Autenticazione Forte (MFA e Passkey): Supporta metodi di recupero e autenticazione avanzati tra cui SMS, email, token fisici, app di autenticazione e le più recenti Passkey, oltre all’integrazione specifica con SPID e CIE (tramite Yookey ID) per garantire l’identità certa dell’utente.

Parla direttamente con il nostro team per ulteriori informazioni.