Identity Governance vs IAM: differenza e come si integrano nella sicurezza IT

- Cos’è l’Identity Governance (IGA)?

- Cos’è l’Identity Management (IAM) e a cosa serve

- Come funziona la Governance degli Accessi

- Differenza tra Identity Governance e Identity Management

- Identity Governance e Identity Management: due sistemi complementari

- Yookey, il software di Identity & Access Management

Cos’è l’Identity Governance (IGA)?

L’Identity Governance and Administration (IGA) è una disciplina della cybersecurity focalizzata su controllo, conformità e gestione dei diritti di accesso delle identità digitali all’interno dei sistemi aziendali.

Il suo obiettivo principale è garantire che ogni utente abbia accessi appropriati, tracciabili e conformi alle normative di sicurezza e privacy. L’IGA permette infatti di rispondere a tre domande fondamentali: chi può accedere, a cosa e per quanto tempo.

In contesti IT moderni, spesso ibridi e complessi, l’IGA è funzionale a:

- ridurre i rischi di accessi non autorizzati

- prevenire violazioni legate a credenziali compromesse

- mantenere i permessi allineati alle policy aziendali

Cos’è l’Identity Management (IAM) e a cosa serve

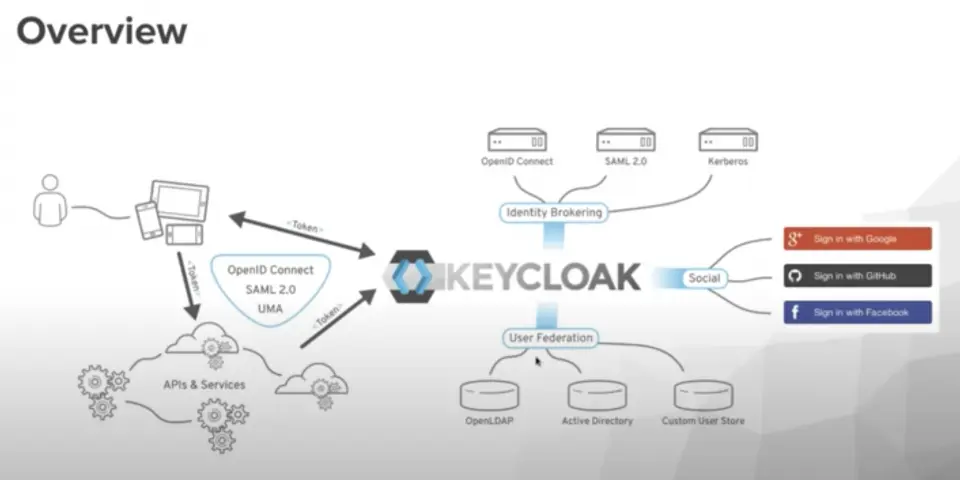

L’Identity Management (IAM) è un insieme di tecnologie, processi e regole che consente di gestire le identità digitali e controllare l’accesso alle risorse aziendali.

Il suo scopo è assicurare che solo utenti, dispositivi o applicazioni autorizzate possano accedere in modo sicuro a sistemi, reti e dati, con permessi adeguati al proprio ruolo.

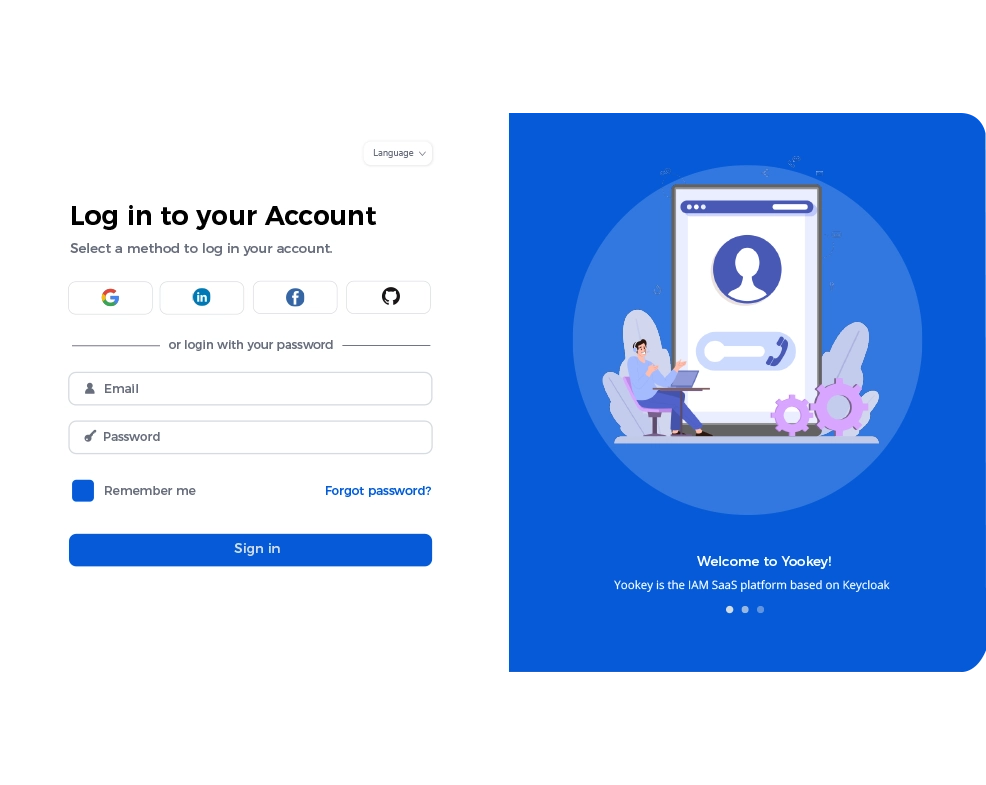

Oltre alla sicurezza, l’IAM migliora anche l’esperienza utente grazie a funzionalità come il Single Sign-On (SSO), che semplifica l’accesso alle applicazioni senza compromettere la protezione dei sistemi.

Ready-Made Templates

Sei in cerca di un Sistema IAM?Visita il sito di Yookey per scoprire le soluzioni disponibili

Come funziona la Governance degli Accessi?

La governance degli accessi è un livello di controllo continuo che garantisce che i diritti assegnati agli utenti rimangano sempre corretti nel tempo.

Questo processo si basa su diversi meccanismi chiave, tra cui:

- RBAC (Role-Based Access Control): assegna permessi in base al ruolo aziendale

- SoD (Segregation of Duties): evita conflitti di interesse separando compiti critici tra più utenti

- Access review e certificazioni periodiche: i responsabili verificano e confermano o revocano gli accessi

Inoltre, la governance genera audit trail dettagliati che consentono di dimostrare la conformità alle normative e alle policy interne.

Differenza tra Identity Governance e Identity Management

La differenza principale tra IAM e IGA riguarda ruolo e finalità.

- L’Identity Management (IAM) si concentra sulla gestione operativa degli accessi: autenticazione, gestione account e controllo tecnico delle autorizzazioni.

- L’Identity Governance (IGA), invece, si occupa del livello di supervisione e controllo, verificando che gli accessi siano appropriati, giustificati e conformi alle regole aziendali.

In sintesi:

- IAM risponde a: come un utente accede e cosa può fare

- IGA risponde a: se quell’accesso è corretto, necessario e conforme

Identity Governance e Identity Management: due sistemi complementari

IAM e IGA non sono in competizione, ma due componenti complementari di un’unica strategia di sicurezza delle identità. Un caso concreto, quando un dipendente cambia ruolo:

- l’IAM gestisce operativamente la modifica degli accessi (assegnazione e revoca permessi)

- l’IGA verifica che tali cambiamenti siano coerenti con le policy aziendali e garantisce la tracciabilità per gli audit

Insieme, questi due sistemi combinano efficienza operativa (IAM) con controllo e compliance (IGA)

Qual è la differenza tra autenticazione, autorizzazione e governance

Questi tre concetti rappresentano livelli diversi della gestione degli accessi:

- Autenticazione: È il processo che verifica l’identità dell’utente attraverso credenziali come password o autenticazione multifattore.

- Autorizzazione: Avviene dopo l’autenticazione e determina quali risorse un utente può utilizzare e con quali permessi.

- Governance: È il livello di controllo strategico: definisce le policy di accesso, monitora la conformità, analizza i rischi e verifica periodicamente che i permessi assegnati siano ancora appropriati.

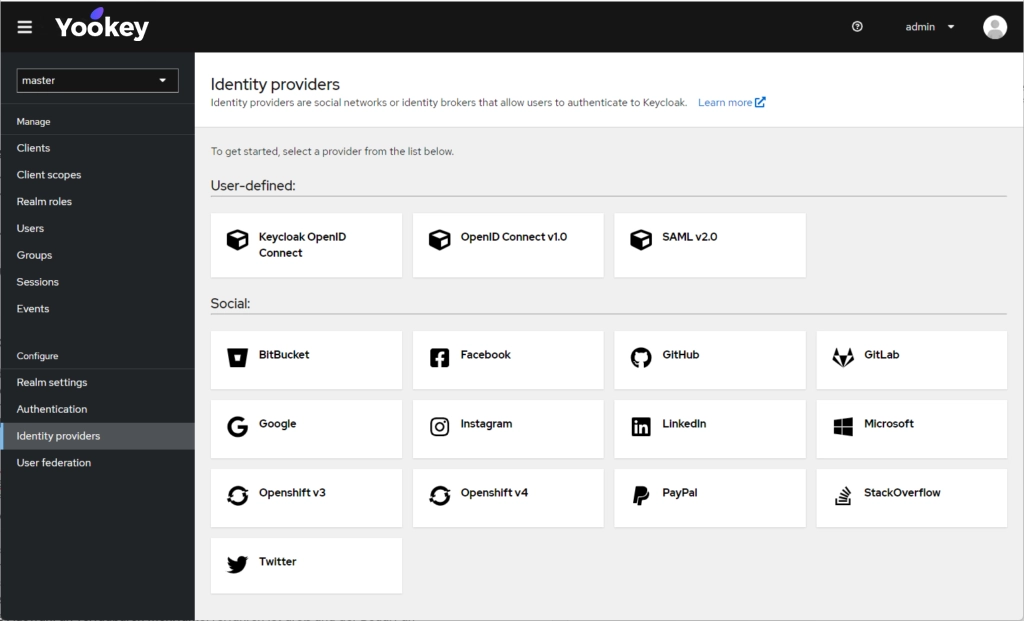

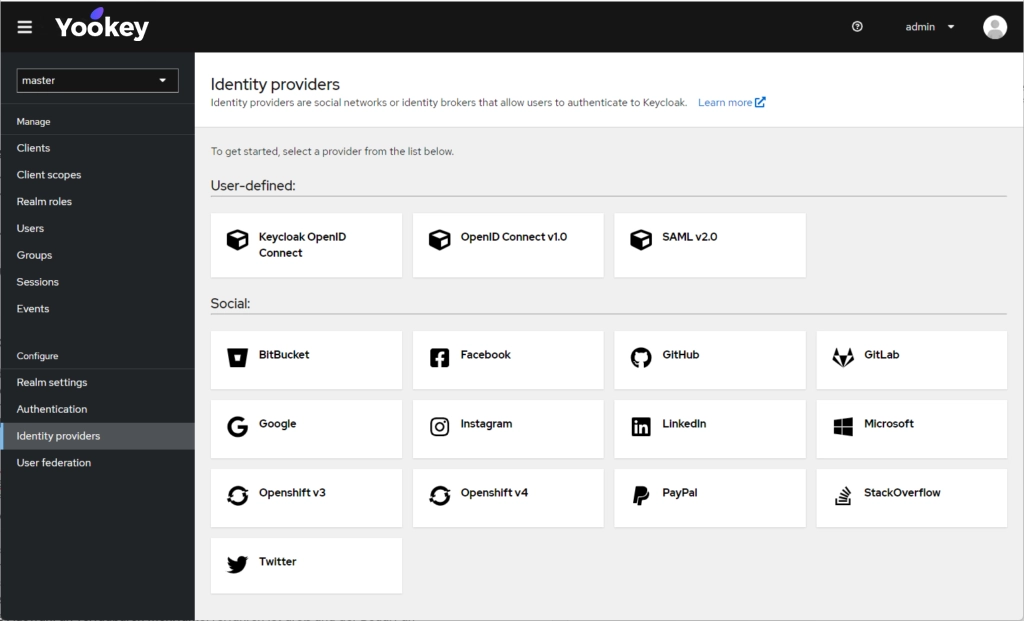

Yookey, il software di Identity & Access Management

Yookey è un sistema di Identity and Access Management (IAM) basato su processi e tecnologie che permettono di gestire in modo sicuro le identità digitali e l’accesso a risorse e servizi.

Yookey garantisce processi di onboarding e offboarding sicuri ed efficienti, grazie all’integrazione con il Single Sign-On (SSO) e all’automazione della gestione degli accessi.

Durante la fase di onboarding, agli utenti vengono assegnati automaticamente i permessi corretti in base al proprio ruolo, con l’aggiunta dell’autenticazione a più fattori (MFA) per garantire un elevato livello di sicurezza.

Al termine del rapporto lavorativo, l’offboarding viene gestito in modo centralizzato: tutti gli accessi vengono revocati da tutte le applicazioni collegate, eliminando il rischio di account orfani o privilegi residui.

L’intero ciclo di vita è completamente tracciato e documentato, assicurando la conformità a normative come NIS2 e ISO 27001.

Parla direttamente con il nostro team per ulteriori informazioni.